イントロ

サイバー攻撃からオンライン情報を守ることを心配していますか?そん�なあなたに朗報です!サイバーセキュリティを強化するためのトップ・ペンテストツールをチェックしてください。これらのツールは、脆弱性を発見し、デジタル資産のセキュリティを向上させます。適切なツールを使用することで、脅威に対してプロアクティブになり、データを保護しましょう。それでは、オンラインプレゼンスを保護するための最良の選択肢をご紹介しましょう。

サイバーセキュリティにおけるペンテストツールの概要

サイバーセキュリティにおける侵入テストでは、さまざまなツールを使って脆弱性を見つける。

よく使われるツールには、nmap、Wireshark、Nessus、Metasploit、hashcat、John the Ripperなどがある。

pentest-tools.comやG2 2023のようなプラットフォームは、効率的なテストのための幅広いツールを提供している。

これらのツールは、攻撃サーフェスをマッピングし、SQLインジェクションのような脆弱性を悪用し、パスワードを解読し、セキュリティ・チームのためのレポートを作成することができる。

Aircrack-ngとNessusは、オープンポートのスキャン、脆弱性の発見、クラウドおよびオンプレミスシステムのセキュリティ評価に役立つ。

効果的なSEOのためのオールインワン・プラットフォーム

ビジネスが成功する背景には、強力なSEOキャンペーンがあります。しかし、数え切れないほどの最適化ツールやテクニックがあるため、どこから手をつければいいのかわからないこともあります。でも、もう心配はありません。効果的なSEOのためのオールインワンプラットフォーム「Ranktracker」を紹介します。

ワイヤレス・ネットワーク�の脅威を特定するためには、倫理的ハッキング技術、創造的ハッキング手法、ネットワーク・プロトコルの分析も重要である。

ペネトレーションテストに人気のツール

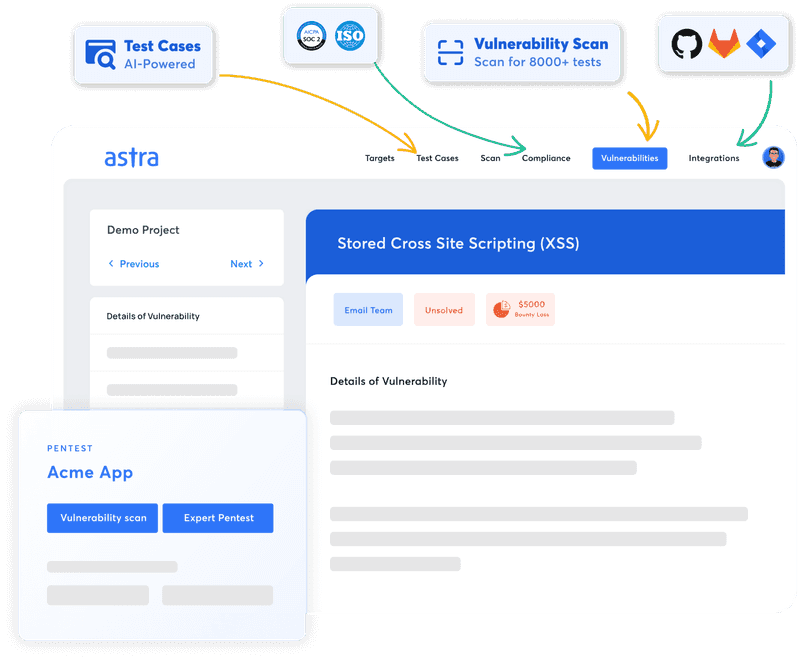

アストラ・ペンテスト究極のペンテスト・ソリューション

主な属性

- プラットフォームウェブベース

- ペンテストの効率:継続的な自動スキャンとターゲットを絞った手動評価を組み合わせます。

- 正確さ:誤検出がないことを保証します。

- 標準準拠:PCI-DSS、HIPAA、ISO27001、SOC2に準拠。

- 専門家による修正指導:利用可能。

- シームレスな統合:Slack、Jira、GitHub、GitLab、Jenkinsなどが含まれます。

- 価格年間1999ドルから。

Astra Pentest Platformは、AIによって強化された自動スキャン技術と徹底的な手動ペンテストを融合させた包括的なペンテストツールであり、OWASP TOP 10やSANS 25を含むさまざまな業界ベンチマークを満たしています。

また、手動による広範なテストにより、ペイメントゲートウェイの侵害や論理的欠陥などの深刻な脅威を検出します。

この簡単に導入できるSaaSソリューションは、ログインを記録する便利なChrome拡張機能を備えており、再認証の手間をかけることなく、ログインウォールの背後にある認証スキャンを容易にします。

ペンテスト・ニーズにAstraを選ぶ理由

Astraは、50年以上にわたるセキュリティエンジニアの専門知識と、9,300を超える自動テストとコンプライアンスチェックのリポジトリにより、企業やセキュリティ専門家がセキュリティ目標を効率的に達成するために必要なツールを提供します。

メリット

- CI/CDパイプラインに簡単にフィットします。

- 定期的に更新されるスキャン基準による一貫した脆弱性スキャン。

- CVEsに貢献した認定セキュリティ専門家(OSCP、CEH)とともに働く。

- 脆弱性を素早く分類し、修正する。

- 経営者にも開発者にも使いやすい、カスタマイズされたレ�ポートを作成します。

制限:

- 1週間の無料トライアルのみ。

カリ・リナックス

Kali Linuxは、サイバーセキュリティにおける侵入テストによく使われるオペレーティング・システムだ。ネットワーク、ウェブ・アプリケーション、データベース、Wi-Fiの脆弱性を見つけるための多くのツールを備えている。Nmap、Wireshark、Nessus、Metasploit、John the Ripper、Aircrack-ngなどのツールがKali Linuxでよく使われている。ネットワークプロトコルの分析�、脆弱性に関するレポートの作成、パスワードのクラックが可能だ。

Kali Linuxは、SQLインジェクション、クラウド・セキュリティ・テスト、脆弱性スキャナなど、幅広い悪用ツールで知られている。エシカルハッカー、侵入テスト担当者、セキュリティチームは、その強力な機能とテスト環境に合わせたハッキングワークフローのために、しばしばKali Linuxを選択します。

バープ・スイート

Burp Suiteは、ペンテスターが使用するツールです。ウェブアプリケーションの脆�弱性を発見するのに役立ちます。主な機能は以下の通り:

- ウェブトラフィックの遮断

- 一般的な脆弱性のスキャン

- 欠陥を悪用してセキュリティ・レベルをチェックする

Webアプリケーションのスキャンにおいて、Burp Suiteはリクエストとレスポンスを分析する。これは、ペンテスターがSQLインジェクションやクロスサイト・スクリプティングのようなセキュリティ問題を検出するのに役立ちます。

効果的なSEOのためのオールインワン・プラットフォーム

ビジネスが成功する背景には、強力なSEOキャンペーンがあります。しかし、数え切れないほどの最適化ツールやテクニックがあるため、どこから手をつければいいのかわからないこともあります。でも、もう心配はありません。効果的なSEOのためのオールインワンプラットフォーム「Ranktracker」を紹介します。

Burp Suiteを侵入テストで効果的に使うには、ネットワーク・スキャンのNmap、ネットワーク・プロトコル解析のWireshark、自動エクスプロイトのMetasploitなど、他のツールと組み合わせる。

ペンテスターは、Burp Suiteを使って発見したことの詳細なレポートを作成することができます。これは、セキュリティチームやネットワーク管理者が重要な脆弱性を修正するのに役立ちます。

ワイヤーシャーク

Wiresharkは、ネットワーク・セキュリティ分析の強力なツールです。ネットワーク・トラフィックをリアルタイムでキャプチャし、分析します。このツールは、ネットワークの脆弱性の検出と分析に役立ちます。ペンテスターはこのツールを使って、SQLインジェクションのような悪用のためにパケットを検査する。また、オープン・ポート、ネットワーク・プロトコル、攻撃者が悪用する可能性のあるセキュリティ上の欠陥を特定することもできる。

Wiresharkは侵入テストでよく使われる。ネットワーク・アクティビティを監視し、データ・パケットを分析し、詳細なレポートを生成する。脆弱性を検出するために、Nmap、Nessus、Metasploitのようなツールと自動スキャン・ワークフローに統合されている。

ネットワーク管理者やセキュリティ・チームは、特にクラウドやワイヤレス・ネットワークにおける資産のセキュリティを確保するためにWiresharkを使用します。Wiresharkは、Webアプリケーションやデータベースのセキュリティリスクを特定し、軽減します。

ペンテストツールのプラットフォーム

pentest-tools.com

Pentest-tools.comは、効果的なペンテストのための様々なツールを提供しています。これらのツールは、ネットワークスキャンと脆弱性評価をカバーしています。

このプラットフォームには、自動スキャナー、ウェブ・アプリケーション・テスト・ツール、エクスプロイト・フレームワークが含まれる。これらのツールは、ペンテスターがネットワークやウェブアプリケーションの脆弱性を発見するのに役立ちます。

Kali Linux、Burp Suite、Wiresharkのような人気のあるツールは、pentest-tools.comの詳細な侵入テストに使用されています。これらはネットワークプロトコル分析、ウェブアプリテスト、パケットスニッフィングに役立ちます。

ネットワーク発見にはNmap、脆弱性スキャンにはNessus、エクスプロイト開発にはMetasploitが使われる。これらのツールは実際の攻撃をシミュレートする。

Pentest-tools.comは、クラウ�ド環境におけるオープンポート、一般的な脆弱性、重大な脆弱性を検出することができます。セキュリティ・チームや侵入テスト担当者が徹底的な評価を実施することを可能にします。

このプラットフォームは、レポート作成、クリエイティブ・ハッキング・ワークフロー、倫理的悪用テクニックもサポートしています。これらにより、様々な環境におけるウェブサイトや資産のセキュリティが強化されます。

g2 2023

G2 2023は、侵入テストツールのためのプラットフォームです。ネットワークやウェブ・アプリケーションの脆弱性を見つけるのに役立つ。このプラットフォームには、ネットワークをスキャンするNmap、脆弱性を評価するNessus、脆弱性を悪用するMetasploitなどのツールが含まれている。

G2 2023は、ネットワークプロトコルを分析するためのWireshark、パスワードを解読するためのHashcat、パスワードをテストするためのJohn the Ripperも提供しています。これらのツールは、データベースやウェブサイトの重大な脆弱性を発見するのに役立ちます。

このプラットフォームにより、テスターはウェブアプリのSQLインジェクションやクラウド環境のオープンポートといった一般的な脆弱性を特定することができる。また、無線ネットワークの脆弱性の発見にも役立ちます。G2 2023は、資産の自動スキャンとエクスプロイトをサポートし、セキュリティ・チームやネットワーク管理者を容易にします。さらに、レポート作成と革新的なハッキング技術に重点を置いており、2023年春のペネトレーション・テスト・ツールの主要な選択肢となっている。

SCアワード2022

SCアワード2022で受賞したペンテストツールは、ネットワークセキュリティ、脆弱性スキャン、ウェブアプリケーションテスト、エクスプロイトなど様々なカテゴリーをカバーしている。これらのツールは、ウェブサイト、データベース、ネットワークプロトコルで見つかった重大な脆弱性を特定し、修正するのに役立ちます。

NessusやMetasploitのような自動スキャナーは、WiresharkやHashcatのような手動ツールとともに、詳細な分析を支援し、オープンポート、一般的な脆弱性、悪用の潜在的なポイントを見つける。

SC Awards 2022は、これらのツールの卓越性を評価し、サイバーセキュリティにおける創造的なハッキング、レポート作成、倫理的実践の重要性を紹介します。これらのツールは、ネットワーク管理者、侵入テスト担当者、セキュリティ・チームの標準となり、2023年春に進化する脅威や高度な攻撃に対する防御を強化するのに役立ちます。

ペンテストツールの主な機能

アタック・サーフェス・マッピング

攻撃サーフェスをマッピングする際、ペンテスターは様々なツールやテクニックを使って、サイバー攻撃の可能性のある侵入口を見つけ、分析する。これらのツールには、nmapのようなネットワークスキャナ、Nessusのような脆弱性スキャナ、Metasploitのようなエクスプロイトフレームワークが含まれます。

ペンテスターは、ウェブアプリケーション、データベース、ネットワークプロトコルなどに共通する脆弱性を調べることで、悪用される可能性のある重要な脆弱性を特定することができます。組織の攻撃対象領域を把握することは、ITインフラに��おけるセキュリティリスクの評価に役立ちます。

攻撃対象領域をマッピングすることは、セキュリティ・チームがセキュリティ対策に優先順位をつけ、全体的なサイバー防御戦略を強化するのに役立つため、重要である。例えば、オープン・ポート、一般的な脆弱性、悪用可能な弱点を発見することで、侵入テスト担当者はネットワーク管理者やITセキュリティ・チームに実用的な洞察を提供することができます。

これらの重要な脆弱性に対処することで、組織は潜在的な脅威から資産とデータを守るために必要な保護措置を確立することができる。

脆弱性スキャン

脆弱性スキャンはサイバーセキュリティにおいて重要である。悪意のある行為者に悪用される可能性のあるシステムやネットワークの弱点を特定するのに役立つ。

この目的のためには、nmap、nessus、metasploitのようなペンテスト・ツールがよく使われる。これらのツールは、ネットワーク、データベース、ウェブ・アプリケーション、ワイヤレス・ネットワークをスキャンし、脆弱性を発見する。例としては、SQLインジェクションや脆弱なパスワードなどがある。

ペンテスターやセキュリティ・チームは、ネットワーク・プロトコルの脆弱性、オープン・ポート、セキュリティの欠陥を効率的に評価するために、自動化されたスキャナーを使用する。また、パスワード・クラッキングのためにhashcatやjohn the ripper、潜在的な脅威のためにネットワーク・トラフィックを分析するためにwiresharkのようなツールを使用します。

ペンテスターは、脆弱性スキャンを実施し、独創的なハッキング技術を駆使すること��で、リスク、重要な脆弱性、緩和策に関する詳細なレポートを作成し、企業の資産やクラウド環境の安全性を確保します。

このアプローチにより、セキュリティ・ワークフローが強化され、ネットワーク・セキュリティ・ギャップに対する洞察や、プロアクティブなリスク管理戦略が提供される。

ウェブアプリケーションスキャン

ウェブ・アプリケーション・スキャン・ツールは、ウェブ・アプリケーションの脆弱性や脅威を特定するのに役立つ。

定期的なスキャンを実施することで、ペンテスターはSQLインジェクション、一般的な脆弱性、重大な脆弱性などの問題を検出することができる。

NessusやMetasploitなどのツールは、オープンポート、ネットワークプロトコル、悪用可能な弱点についてウェブサイトをスキャンする。

このプロセスは、弱点を特定するだけでなく、全体的なセキュリティを向上させる。

Wireshark、Hashcat、John the Ripperのようなツールを使うことで、セキュリティ・ワークフローが強化される。

脆弱性を分析し、レポートを作成することで、テスターは創造的なハッキングに対するセキュリティを強化することができる。

クラウドベースのシステム、無線ネットワーク、データベースのセキュリティを維持するためには、定期的なスキャンが欠かせない。

ネットワーク・スキャン

侵入テストにおけるネットワーク・スキャンでは、ツールを使ってネットワーク・セキュリティを評価する。このプロセスでは、Nmap、Nessus、Wiresharkのようなツールが一般的である。

ポートスキャン、脆弱性スキャン、ネットワー��クマッピングなどの手法が用いられる。オープンポートや脆弱性を分析することで、ペンテスターは攻撃者が悪用する可能性のある重大な弱点を見つけることができる。

ネットワーク・スキャンは、データベースやウェブ・サーバーなどの資産の弱点を特定するのに役立つ。これにより、セキュリティチームは悪用される前に問題に対処することができます。

スキャン活動のデータは、ネットワーク管理者のための詳細なレポート作成に役立ちます。これらのレポートは、リスクの概要を示し、セキュリティを改善するためのアクションを提案します。

搾取

サイバーセキュリティの悪用テクニックは、ネットワークやウェブアプリケーションの脆弱性を利用してセキュリティを侵害することです。Nmap、Nessus、Metasploitなどのツールは、ペンテスターがSQLインジェクションや脆弱なパスワードなどの脆弱性を発見し、悪用するのに役立ちます。

ペンテスターは、自動スキャンと手動テストを使用して、重要なシステムの脆弱性を発見します。特定されると、悪用ツールによって機密データやシステムへの不正アクセスが可能になります。

組織は、Wireshark のようなツールでネットワークとウェブ・アプリケーションを定期的にテストすることで、悪用から身を守ることができる。オープンポートやネットワークプロトコルを分析することも重要です。

一般的な脆弱性にパッチを適用することで、組織は資産への不正アクセスを防止するセキュリティを強化することができます。侵入テスト担当者は、実際の攻撃シナリオをシミュレートし、発見された脆弱性について報告�する上で重要な役割を果たします。

エクスプロイト・ツールは、刻々と変化するサイバーセキュリティの状況において、弱点を特定して対処し、潜在的な脅威からネットワーク環境を強化するために極めて重要である。

サイバーセキュリティにおけるペンテストツールの重要性

ペンテストツールは、サイバーセキュリティ防御の強化に役立つ。

ネットワーク資産やウェブアプリケーションの脆弱性を特定する。

Nmap、Nessus、Metasploitのようなツールは、実際の攻撃をシミュレートする。

これは、悪用される可能性のある重大な脆弱性を発見するのに役立つ。

ネットワークプロトコル、オープンポート、脆弱性、エクスプロイトを分析する。

これは、効果的な修復作業の優先順位付けに役立つ。

Wiresharkやhashcatのような自動化スキャナーはテストを効率化する。

セキュリティ状況に関する包括的なレポートを作成する。

ペンテストツールは、攻撃チームと守備チームのコラボレーションを向上させる。

洞察や発見を共有することで、セキュリティのワークフローを強化することができる。

チームは協力して強固なセキュリティ対策を実施することができる。

Aircrack-ngやJohn the Ripperのようなツールを活用することで、セキュリティチームは防御を強化することができる。

徹底的な分析、パスワード・クラッキング、ウェブ・アプリケーション・フィンガープリントが防御を強化する。

効果的なレポート作成と継続的なテストにより、セキュリティ・ギャップにプロアクティブに対処することができる。

これにより、潜在的な�侵害からデジタル・インフラを保護する。

攻めと守りのセキュリティ・チームのコラボレーション

侵入テストでは、攻撃的なセキュリティチームは、Nmap、Wireshark、Nessus、Metasploitなどのツールを使用する。これらのツールは、ネットワーク、データベース、ウェブ・アプリケーション、その他の資産の脆弱性を見つけるのに役立つ。

効果的なSEOのためのオールインワン・プラットフォーム

ビジネスが成功する背景には、強力なSEOキャンペーンがあります。しかし、数え切れないほどの最適化ツールやテクニックがあるため、どこから手をつければいいのかわからないこともあります。でも、もう心配はありません。効果的なSEOのためのオールインワンプラットフォーム「Ranktracker」を紹介します。

創造的にシステムをハッキングすることで、SQLインジェクション、オープンポート、攻撃者が悪用する可能性のある一般的な弱点などの重大な脆弱性を発見する。

このような脆弱性が発見されたら、攻撃的なセキュリティ・チームは防御的なセキュリティ・チームにそれを伝える必要がある。この連携には、悪用テクニック、脆弱性、セキュリティ防御を��改善するための推奨ワークフローに関する詳細なレポートを共有することが含まれる。

定期的なミーティング、攻撃データの共同分析、Parrot OSやAircrack-ngのような新しいペンテストツールに関するトレーニングセッションなどの戦略は、両チームの協力に役立ちます。この連携により、特にクラウドや無線ネットワークのような複雑な環境において、セキュリティ防御を強化し、サイバー脅威から保護することができる。

要点

サイバーセキュリティ対策に重要なペンテストツールをご紹介します。これらのツールは、システムやネットワークの脆弱性を発見し、強固なセキュリティを実現します。

さまざまなオプションが存在するため、組織はニーズに合ったツールを選択し、セキュリティを強化することができる。全体的なセキュリティの強化が目標である。