Intro

Dans le paysage en constante évolution du travail à distance, où les frontières entre le bureau et le domicile s'estompent, un nouveau domaine de défis est apparu - les risques de cybersécurité qui jettent une ombre sur l'espace de travail numérique.

Alors que nous plongeons au cœur de ce paradigme virtuel, une tapisserie de statistiques dévoile la nature multiforme de ces risques. De la recrudescence des attaques par hameçonnage à l'attrait inquiétant des ransomwares, en passant par la vulnérabilité des réseaux Wi-Fi non sécurisés et la menace invisible d'une sécurité inadéquate des points d'accès, chaque statistique incite à la vigilance et à la prudence.

Statistiques

Une étude publiée montrant que le travail à distance augmente les risques a révélé que l'année 2020 a vu une augmentation de 400 % des cyberattaques, frappant durement les réseaux domestiques. Les appareils non sécurisés, les mots de passe faibles et les lacunes en matière de formation ont ouvert la voie à des violations. 72 % des entreprises ont signalé des incidents de sécurité liés au travail à distance.

Si l'on se réfère aux données récentes de 2023, selon une étude, 72 % des personnes interrogées ont fait état d'inquiétudes liées à la cybersécurité. Ce qui, une fois de plus, suscite des inquiétudes quant à ce problème mondial.

Pourtant, l'espoir fleurit : 1 000 milliards de dollars devraient nous protéger d'ici à 2025. Ainsi, en restant vigilant, en utilisant l'AMF et en s'informant sur la cybersécurité, chacun d'entre nous peut tirer son épingle du jeu. C'est en effet la seule armure dont nous disposons contre les menaces numériques.

Quels sont les risques en matière de cybersécurité ?

Imaginez votre vie numérique comme un puzzle, chaque pièce représentant vos informations personnelles, vos secrets d'entreprise et bien d'autres choses encore. Les cybermenaces sont comme des voleurs sournois qui essaient de voler, d'abîmer ou de casser ces pièces.

La plateforme tout-en-un pour un référencement efficace

Derrière chaque entreprise prospère se cache une solide campagne de référencement. Mais avec d'innombrables outils et techniques d'optimisation parmi lesquels choisir, il peut être difficile de savoir par où commencer. Eh bien, n'ayez crainte, car j'ai ce qu'il vous faut pour vous aider. Voici la plateforme tout-en-un Ranktracker pour un référencement efficace.

Nous avons enfin ouvert l'inscription à Ranktracker de manière totalement gratuite !

Créer un compte gratuitOu connectez-vous en utilisant vos informations d'identification

Les cybercriminels emploient diverses tactiques, telles que les courriels frauduleux, les ransomwares comme WannaCry, et même les pannes d'électricité comme Stuxnet. Dans ce paysage numérique en constante évolution, la protection de vos actifs numériques est primordiale.

Votre sécurité en ligne s'apparente à un puzzle délicat ; manipulez-la avec précaution. Il est conseillé de faire preuve de discrétion lorsque vous partagez des informations, de faire confiance à des sources dignes de confiance et de mettre régulièrement à jour vos logiciels.

Il est impératif de se préparer à d'éventuelles cyberattaques en se dotant d'un plan de récupération bien pensé. Traversez ce terrain numérique de manière réfléchie ; vos données numériques sont inestimables. Restez vigilants et en sécurité !

Mettent-ils la vie en danger ?

Les cyber-risques liés au travail à distance, même s'ils ne mettent pas immédiatement la vie en danger, ont de graves conséquences personnelles et professionnelles. Les violations de données mettent en péril les finances et la vie privée, et font frémir à l'idée d'un accès non autorisé.

Les rançongiciels agissent comme une brute numérique, prenant des fichiers en otage et perturbant les habitudes. Des mots de passe faibles nous rendent vulnérables, comme une porte d'entrée ouverte. Les attaques d'initiés, les violations de tiers et les faiblesses de l'infrastructure étendent les dommages au-delà des individus. Même s'ils ne sont pas mortels, ces risques exigent de la vigilance, des mots de passe forts, des mises à jour, du cryptage, de la formation et des sauvegardes de données pour assurer la protection de nos vies de plus en plus numériques.

Préoccupations en matière de sécurité

La cybersécurité protège les systèmes informatiques, les réseaux, les logiciels et les données contre les menaces et les accès non autorisés. Évoluant avec la technologie, les préoccupations comprennent les violations de données, les attaques de logiciels malveillants, le piratage des caméras, les ransomwares, les menaces internes, les vulnérabilités de l'IdO, les piratages de sites web, et bien plus encore.

La plateforme tout-en-un pour un référencement efficace

Derrière chaque entreprise prospère se cache une solide campagne de référencement. Mais avec d'innombrables outils et techniques d'optimisation parmi lesquels choisir, il peut être difficile de savoir par où commencer. Eh bien, n'ayez crainte, car j'ai ce qu'il vous faut pour vous aider. Voici la plateforme tout-en-un Ranktracker pour un référencement efficace.

Nous avons enfin ouvert l'inscription à Ranktracker de manière totalement gratuite !

Créer un compte gratuitOu connectez-vous en utilisant vos informations d'identification

Les vulnérabilités de type "jour zéro", l'ingénierie sociale et une sensibilisation insuffisante à la sécurité constituent des risques. Pour surmonter ces situations, les pare-feu, la gestion des correctifs et la protection contre les attaques de la chaîne d'approvisionnement et les vulnérabilités de l'informatique en nuage sont essentiels.

En recourant à des mesures techniques, à des protocoles, à la formation et à la vigilance, les individus et les organisations peuvent lutter efficacement contre ces problèmes dans le paysage dynamique de la cybersécurité.

Comment les risques de cybersécurité affectent-ils la culture du travail hybride ?

L'essor du travail hybride, qui mêle présence à distance et au bureau, permet d'équilibrer la productivité et la vie personnelle. Cependant, il introduit également des risques en matière de cybersécurité.

Imaginez que vous travaillez à domicile et qu'un courriel du service des ressources humaines vous invite à cliquer sur une mise à jour de vos avantages sociaux. Il s'agit d'un hameçonnage, qui compromet les données.

Le travail hybride peut réduire la protection contre le piratage des cartes de crédit, en utilisant l'IA à mauvais escient pour attaquer les gens en ligne. Pendant ce temps, au bureau, une mise à jour du téléphone par USB introduit des logiciels malveillants, mettant en péril les données. Les appareils personnels présentent des risques de logiciels malveillants. Les mots de passe Wi-Fi domestiques faibles invitent les pirates à violer les données.

Pour faire face à de telles situations, il est essentiel d'établir des connexions à distance sécurisées à l'aide de VPN et d'un système de cryptage. Le travail hybride exige une cybersécurité solide, qui donne la priorité à la formation, aux protocoles et aux outils.

Utilisez des outils de gestion de projet comme Airtable, pour créer un flux de travail sécurisé au sein de l'organisation. Si vous tenez un blog sur l'automobile ou toute autre niche, il y a tellement de documents confidentiels que l'utilisation de ces outils augmente la productivité, et toutes les informations que vous partagez sont sécurisées.

La meilleure suggestion pour choisir des outils similaires est de tenir compte de la taille de votre équipe, de la rentabilité, du gain de temps et de la sécurité.

L'intelligence artificielle est-elle une menace pour les organisations ?

L'intelligence artificielle (IA) a le pouvoir de changer complètement les industries et de stimuler l'innovation. Elle pose toutefois de sérieuses difficultés. Les pertes d'emplois liées à l'automatisation sont très préoccupantes, en particulier dans des secteurs comme le commerce de détail où les systèmes pilotés par l'IA prennent la place des employés humains. La requalification de la main-d'œuvre est essentielle pour assurer l'adaptation de la main-d'œuvre.

- Dans le secteur des soins de santé en particulier, où l'IA peut accéder aux données sensibles des patients, la protection de la vie privée et la sécurité des données sont de la plus haute importance. De solides garanties de confidentialité sont essentielles pour protéger ces informations.

- Lorsque l'IA prend des décisions rapides, comme les véhicules sans conducteur qui placent la sécurité au premier plan, des dilemmes éthiques se posent. Une intégration équilibrée nécessite un développement éthique de l'IA, une montée en compétences, une gestion diligente des données et une collaboration harmonieuse entre l'homme et l'IA.

- La volonté de construire un avenir positif fondé sur l'IA sous-tend le chemin à parcourir, qui implique des améliorations technologiques, des préoccupations éthiques, le développement de la main-d'œuvre et une gestion appropriée des données.

Risques de cybersécurité pour les petites entreprises impliquées dans l'IA ?

Pour les petites entreprises, les risques de cybersécurité liés à l'utilisation de l'IA suscitent des inquiétudes quant aux menaces internes. Les employés pourraient exploiter les systèmes d'IA, involontairement ou intentionnellement, et exposer ainsi des informations confidentielles.

L'interconnexion des systèmes d'IA augmente la surface d'attaque, ce qui permet aux pirates de trouver plus facilement vos faiblesses et d'accéder aux systèmes vitaux. Le personnel peut être piégé par des attaques de phishing pilotées par l'IA, et le fait de dépendre de fournisseurs d'IA externes l'expose à des risques liés à la chaîne d'approvisionnement.

Les petites entreprises peuvent atténuer efficacement les risques liés à la cybersécurité :

- Investir dans la formation du personnel,

- Externaliser auprès d'experts fiables en cybersécurité,

- la réalisation d'audits de sécurité de routine

- Se tenir au courant des dernières menaces et réglementations.

Les 5 principaux exemples de risques liés à la cybersécurité

Lorsque l'on parle de cyber-risque, voyons les 5 principaux risques de cybersécurité auxquels vous pouvez être confronté, avec des exemples pour mieux comprendre :

Fausses identités : Les attaquants envoient de faux courriels prétendant provenir de sources fiables pour voler des informations sensibles.

Exemple : Vous avez opté pour l'assistance routière U-Haul et un inconnu vous appelle pour connaître vos informations, telles que votre numéro de sécurité sociale, votre numéro d'identification d'assurance, etc.

Les logiciels malveillants : Les logiciels malveillants infectent vos appareils, volent des données ou causent des dommages.

Exemple : Téléchargement d'une pièce jointe qui installe secrètement un virus sur votre ordinateur.

Ransomware : les pirates verrouillent vos fichiers et exigent un paiement pour les déverrouiller.

Exemple : Les fichiers importants de votre entreprise sont cryptés et on vous demande de payer une rançon pour y accéder.

Violation de données : Un accès non autorisé conduit à l'exposition de données personnelles ou de données de l'entreprise.

Exemple : Des pirates informatiques s'introduisent dans la base de données d'une entreprise et divulguent des informations sur les clients.

Mots de passe faibles : L'utilisation de mots de passe simples et faciles à deviner permet aux pirates d'accéder plus facilement aux comptes.

Exemple : Utiliser "123456" comme mot de passe pour plusieurs comptes en ligne.

Points de vue d'experts sur les risques liés à la cybersécurité

"J'ai vu des personnes qui listaient leurs articles sur Facebook, et qui trompaient les gens pour qu'ils deviennent victimes d'une escroquerie sur la place de marché de Facebook. Le vendeur demande des paiements à l'avance ; toutes les images des articles listés sont des photos d'archives, vendues à un prix bas comme 999 dollars, et il n'envoie jamais le produit réel. Les gens peuvent se prémunir contre les cyberrisques et les escroqueries sur les places de marché Facebook en connaissant les signaux d'alarme d'une transaction.

Er. Ankit Dhadwal, fondateur et PDG de Mount Shine.

"L'utilisation abusive des données personnelles par certaines personnes est devenue une préoccupation majeure. Souvent, nous ne savons même pas que nos données personnelles sont utilisées à notre insu. Le rapport de Google sur le dark web offre une solution à ce problème. En entrant votre adresse électronique, le rapport indique les sites web où vos informations sont utilisées sur le dark web. C'est un bon début pour résoudre ce problème, et d'autres entreprises devraient envisager de mettre en œuvre des mesures similaires".

Gaurav Pundir, fondateur et PDG de OMGGamer.com

"Un programme efficace de lutte contre les risques liés aux initiés se concentre sur les personnes, les processus et les technologies. La gestion des risques internes et externes est essentielle à la sécurité de toute organisation. Chaque type de risque comporte ses propres défis, mais ce qui rend la gestion des risques d'initiés particulièrement délicate, c'est la nécessité de trouver un équilibre entre les personnes, les processus et les technologies."

Bret Arsenault, responsable de la sécurité de l'information chez Microsoft, a déclaré dans un article publié par la Harvard Business Review.

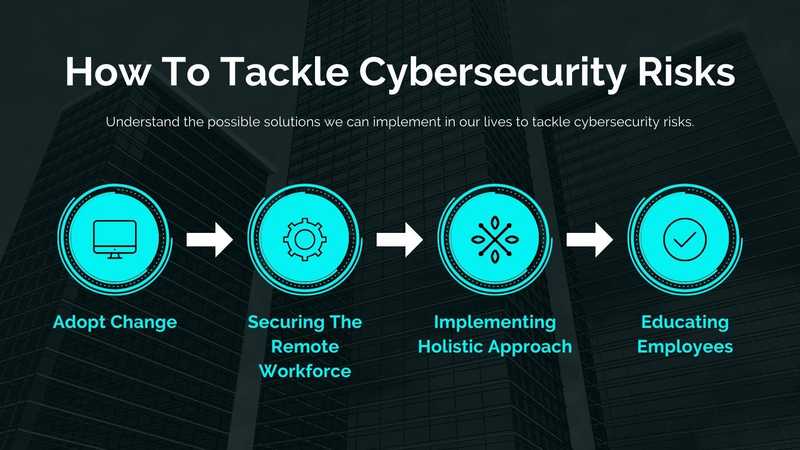

Comment faire face aux risques de cybersécurité ?

Comme nous l'avons vu, les risques liés à la cybersécurité et la manière dont ils affectent notre vie quotidienne. Nous savons tous à quel point ils peuvent être dangereux pour l'humanité. En tenant compte de tout cela, nous essayons de comprendre les solutions possibles que nous pouvons mettre en œuvre dans nos vies. Nous pouvons nous sauver du piège de la cybersécurité en apportant les changements de base suivants.

1. Adopter le changement

À l'ère du numérique, la cybersécurité est primordiale. Soyez vigilant face aux cybermenaces en vous tenant informé, en utilisant des mots de passe robustes et en effectuant des mises à jour régulières.

Par exemple,

- L'utilisation de l'authentification multifactorielle ajoute une couche supplémentaire de sécurité.

- Protéger les réseaux grâce au cryptage ;

- éviter les Wi-Fi publics comme les cafés non sécurisés.

- Méfiez-vous des faux courriels ;

- vérifier l'authenticité de l'expéditeur.

- Des sauvegardes régulières de données, comme le stockage en nuage, facilitent la récupération après une attaque.

- Utiliser des sources fiables, des pare-feux ;

- Limiter l'échange d'informations personnelles.

- Former le personnel, élaborer des plans d'intervention en cas d'incident et vérifier les vulnérabilités.

- Sécurisez les appareils IoT, surveillez l'ingénierie sociale et demandez l'avis d'un expert pour renforcer les défenses.

2. Sécuriser la main-d'œuvre à distance

Pour échapper aux cybermenaces, il est essentiel de sécuriser les travailleurs à distance. Avec l'augmentation du travail à distance, il est essentiel de mettre en œuvre des mesures de cybersécurité solides. Les entreprises doivent mettre en place une authentification forte, crypter les communications et informer les employés sur les cyber-escroqueries. Les mises à jour régulières des logiciels et les contrôles d'accès contribuent à renforcer les défenses.

Les organisations peuvent créer un environnement numérique plus sûr et déjouer les cyber-pièges potentiels en encourageant une culture de la vigilance et en fournissant aux employés à distance les outils nécessaires.

Cela peut ajouter un coût supplémentaire à leur budget, mais c'est mieux que d'être menacé par des courriels de rançon, des violations de données et des problèmes de confidentialité à l'avenir.

Nos recherches ont déjà montré que les préoccupations en matière de cybersécurité augmenteront et que des solutions appropriées seront mises en œuvre d'ici à 2025.

3. Mise en œuvre d'une approche holistique

Une approche holistique de la cybersécurité revient à fortifier votre forteresse numérique pour protéger vos actifs précieux contre les cybermenaces. Tout comme un château protège ses trésors, identifiez les joyaux de votre couronne numérique, comme les données de vos clients. Renforcez vos défenses grâce à l'authentification multifactorielle (AMF), qui rendra difficile tout accès non autorisé.

Le cryptage agit comme un bouclier imperméable, rendant les données inutilisables pour les attaquants. Préparez-vous aux éventualités avec un plan de réponse aux incidents qui s'apparente à des chevaliers vigilants défendant votre royaume. Collaborez avec des alliés de confiance en partageant des informations sur les menaces. Adhérez aux normes de cybersécurité, votre code de chevalerie numérique.

4. Formation des employés

La formation des employés est un élément essentiel de la cybersécurité, car elle peut constituer soit une vulnérabilité, soit la première ligne de défense. Pour renforcer la sécurité :

- Formation complète : Dispensez une formation approfondie en matière de sécurité, englobant les concepts fondamentaux, la sensibilisation à l'hameçonnage, l'utilisation de mots de passe robustes et l'authentification multifactorielle. De 8 chiffres, la force du mot de passe conseillé passe déjà à 16 chiffres.

- Traitement des données : Sensibiliser les employés à la bonne gestion des données, aux politiques BYOD, aux habitudes de navigation sécurisées et à l'importance des mises à jour logicielles.

- Signalement des incidents : Établir des protocoles clairs pour le signalement des incidents de sécurité, en mettant l'accent sur la sécurité physique et la sécurité du travail à distance.

- Formation continue : Proposer une formation continue pour tenir les employés au courant de l'évolution des cybermenaces.

- Responsabilité et reconnaissance : Appliquer les conséquences de la non-conformité et récompenser les bonnes pratiques en matière de cybersécurité. Implication des dirigeants : Commencer l'éducation à la cybersécurité par le haut afin de montrer l'exemple.

- Évaluation régulière : Procéder à des évaluations régulières des connaissances pour mesurer la compréhension des employés.

5. Utiliser l'IA pour la cyberdéfense

Chaque pi�èce de monnaie a deux faces, et il en va de même pour l'IA. De nombreuses entreprises utilisent l'IA pour sauver des personnes et vice-versa.

L'IA améliore la cyberdéfense en surveillant les attaques, en repérant les vulnérabilités et en prenant des mesures immédiates. Elle reconnaît les courriels et les sites web d'hameçonnage, arrête les logiciels malveillants, vérifie les vulnérabilités et détecte les irrégularités comportementales.

L'IA facilite la criminalistique, automatise la réponse aux incidents et adapte l'authentification. Elle améliore les logiciels antivirus et alimente les pare-feu de pointe tout en traitant les données pour en tirer des enseignements.

Le partage des informations sur les menaces est important, tout comme la surveillance continue, la protection des données et la formation. Grâce à la formation des employés, aux limites d'accès, au cryptage et à un plan de réponse solide dans le cadre d'une stratégie complète, l'IA permet à la cybersécurité de rester vigilante face aux menaces émergentes.

5 pratiques courantes à suivre par les employés à distance

En suivant des pratiques communes simples, les employés peuvent se protéger contre les cyber-attaques. Ils n'ont pas besoin de conseils d'experts dans ce cas non plus. Voici ce qu'ils doivent faire :

- Utilisez l'authentification multifactorielle pour les courriels et chaque fois qu'ils s'inscrivent.

- Maintenez les appareils à jour et ne vous adressez qu'à des revendeurs agréés pour la mise à jour des appareils.

- Déployer des logiciels anti-programmes malveillants sous licence. L'utilisation de versions piratées ou craquées entraîne davantage de cybermenaces.

- Protéger les données en ne partageant pas les mots de passe, les codes PIN, etc.

- Partager les connaissances avec d'autres pour créer un environnement protégé.

Les plans de gestion de crise peuvent-ils aider à faire face aux risques de cybersécurité ?

La cybersécurité devient plus importante que jamais dans l'environnement hyperconnecté d'aujourd'hui. L'ère numérique apporte commodité et innovation, mais elle s'accompagne aussi de cyber-risques permanents, tels que le piratage et les violations de données. Des plans de gestion de crise en matière de cybersécurité sont essentiels pour contrer ces menaces.

En combinant des mesures préventives, telles que des normes de sécurité strictes, et des réponses rapides, elles servent de filet de sécurité, guidant les entreprises dans le pandémonium des cyberattaques. Petite ou grande, aucune organisation n'est à l'abri ; toutes doivent donner la priorité à ces mesures pour assurer leur avenir dans notre société technologiquement dépendante.

L'avenir du lieu de travail hybride

Le lieu de travail hybride offre des possibilités intéressantes, mais présente des risques importants en matière de cybersécurité.

"Imaginez votre bureau à domicile confortable avec des appareils intelligents vulnérables aux pirates informatiques. Les attaques par hameçonnage ont évolué, vous rendant vulnérable aux escroqueries même lorsque vous communiquez virtuellement. Le Wi-Fi public d'un café présente des risques de vol de données sans VPN. Le stockage dans le nuage et le BYOD peuvent entraîner des fuites de données accidentelles, et les menaces internes sont amplifiées."

Il est essentiel de donner la priorité à la sensibilisation à la cybersécurité et aux mesures proactives pour assurer un avenir sûr au travail hybride. Nous, les humains, nous sommes attaqués à de nombreux cas graves, et nous préparerons un avenir meilleur pour le travail hybride, qui sera sûr et sécurisé.

Conclusion

Dans l'ère dynamique du travail à distance, la cybersécurité est primordiale. La technologie évoluant constamment et les frontières entre les réalités physiques et virtuelles s'estompant, une approche holistique de la cybersécurité est vitale. Alors que nous dépendons de plus en plus de la technologie, nous devons reconnaître ses vulnérabilités face à des cybermenaces de plus en plus sophistiquées.

Il est essentiel de se tenir informé des menaces, de mettre en œuvre les meilleures pratiques en matière de sécurité et d'encourager une culture de sensibilisation à la cybersécurité. La cybersécurité n'est pas une préoccupation secondaire, mais notre armure contre les menaces numériques. Dans ce paysage en constante évolution, nous devons protéger notre avenir et nos actifs numériques.

Faites-nous part de vos expériences et de vos préoccupations concernant les risques de cybersécurité en nous mentionnant dans vos messages sur les médias sociaux. Nous serons heureux de vous lire.

FAQ

Questions fréquemment posées sur les risques liés à la cybersécurité

Risques de cybersécurité auxquels la technologie 5G pourrait être confrontée ?

Avec l'augmentation du nombre d'appareils connectés et la prolifération de l'IdO, les cybercriminels disposent d'une plus grande surface d'attaque, chaque appareil étant un point d'entrée potentiel.

Quel est l'un des plus grands risques de cybersécurité sur le lieu de travail lorsque l'on pense au vol de données d'identification ?

Le vol de données d'identification est l'un des plus grands risques de cybersécurité sur le lieu de travail et l'une des plus grandes préoccupations. Les attaquants agissent comme des escrocs qui se font passer pour des amis, mais prennent tous les détails et les utilisent à mauvais escient.

La plateforme tout-en-un pour un référencement efficace

Derrière chaque entreprise prospère se cache une solide campagne de référencement. Mais avec d'innombrables outils et techniques d'optimisation parmi lesquels choisir, il peut être difficile de savoir par où commencer. Eh bien, n'ayez crainte, car j'ai ce qu'il vous faut pour vous aider. Voici la plateforme tout-en-un Ranktracker pour un référencement efficace.

Nous avons enfin ouvert l'inscription à Ranktracker de manière totalement gratuite !

Créer un compte gratuitOu connectez-vous en utilisant vos informations d'identification

Quels sont les risques de cybersécurité qui peuvent être minimisés par l'utilisation d'un réseau privé virtuel (VPN) ?

Les attaques DDoS, le piratage de sites web et la navigation sécurisée sont quelques-uns des problèmes qui peuvent être réduits grâce à l'utilisation d'un réseau privé virtuel (VPN).

Comment atténuer les risques de cybersécurité ?

En sensibilisant les gens à l'assurance cybersécurité, en menant des audits et des évaluations réguliers, en impliquant le conseil d'administration et la direction, et en diffusant une culture de sensibilisation à la sécurité.